ВОТ ТОЛЬКО FOREFRONT CLIENT SECURITY ВЫПОЛНЯЕТ ЛИШЬ ЧАСТЬ ОБЕЩАННОГО

Наконец-то Microsoft сделала первый шаг к обеспечению безопасности корпоративных настольных систем. Ее новый программный пакет под названием Forefront Client Security (FCS) неплохо справляется с обнаружением и удалением известных вирусов и не очень злобных программ-шпионов, успешно интегрируется в уже имеющуюся сетевую инфраструктуру компаний, великолепно демонстрирует ее состояние, документирует происходящие процессы. Однако, как показало проведенное в eWeek Labs тестирование, целиком своих обещаний корпорация пока не выполнила.

Лучше всего новинка проявляет себя лишь там, где вся система построена на базе продукции Microsoft, — в других же случаях FCS во многом ограничивается лишь базовым функционалом. Таким образом, продукт лучше всего подойдет тем, кто целиком и полностью полагается на групповую политику Active Directory Group Policy и WSUS (Windows Server Update Services — сервисы обновления Windows-серверов). Там же, где используются средства управления сторонних производителей или альтернативные схемы наложения программных заплат, применение FCS не всегда дает запланированный результат — по своим возможностям этот пакет все еще не достиг уровня, свойственного продукции ведущих игроков на антивирусном поле. Нам, скажем, не слишком-то понравилась скорость его работы, не говоря уж о проблемах совместимости, которые еще больше мешают этому процессу.

А вот состояние системы ПО FCS демонстрирует просто блестяще. Благодаря модульной архитектуре инструментария нам не составило никакого труда отделить отличные функции подготовки отчетов от задач сбора данных и определения политики безопасности. В результате поток информации не прерывался даже при самых массированных сетевых атаках.

Цена FCS, выпуск которого в США начался в мае, зависит от модели подписки. Она включает в себя текущую оплату клиентских и центральных компонентов управления, но не предусматривает никаких авансовых платежей. Минимальный тариф за каждого пользователя составляет около 1-долл. в месяц, тогда как использование консоли управления безопасностью Security Management Console (SMC) ежемесячно будет обходиться компаниям в 206 долл. Предусмотрена также система оптовых скидок. Учитывая, что лицензия на консоль SMC открывает покупателю доступ к SQL Server 2005 и МОМ (Microsoft Operations Manager) 2005, такие расценки можно признать более чем конкурентоспособными. Нельзя, правда, не отметить, что дополнительные компоненты в рамках этой лицензии разрешается применять исключительно для работы с FCS.

Нас, честно говоря, несколько удивила разрозненность средств управления FCS, интеграция и уровень взаимодействия которых отнюдь не соответствуют заявленным Microsoft намерениям. Да и работать с ними далеко не так просто, как хотелось бы. Нам, скажем, приходилось постоянно переключаться между панелями управления WSUS, Active Directory, MOM и самой FCS, и это порой даже раздражало — работу с таким количеством приложений надо бы сделать более комфортной. Остается лишь надеяться, что положение станет лучше после выхода версии WSUS 3.0, которую корпорация обещает оснастить интерфейсом на базе ММС (Microsoft Management Console — консоль управления Microsoft).

Справедливости ради отметим, что наше мнение разделяют далеко не все пользователи Forefront, опрошенные нами в ходе тестирования. Менеджер проектирования настольных систем фирмы Analog Devices Кевин Хейден, например, утверждает, что его команда переключается на консоль МОМ крайне редко — только для анализа сигналов тревоги, когда таковые появляются. По его словам, после начальной настройки и отладки управление Forefront становится предельно простым и для выполнения большинства операций здесь достаточно одного-единственного интерфейса. Консоль же МОМ помогает его сотрудникам выполнять проекты управления клиентскими операциями.

Вот только неинтегрированное управление — слабость далеко не единственная. Для размещения всех необходимых FCS компонентов администратору потребуется весьма солидная машина. В односерверную конфигурацию Microsoft рекомендует включать не менее двух процессоров с рабочей частотой 2,85 ГГц и 4-Гб или более ёмким ОЗУ. При необходимости, правда, компоненты Forefront можно разнести по нескольким (до шести) серверам, разделив тем самым функции отчетности, сбора данных, управления и распространения информации, а также базы данных отчетов и собранной информации. Мы же, как и Хейден, отдали предпочтение двухсерверной конфигурации, когда на одной машине размещается сервер WSUS 2.0, а на другой — все остальные элементы системы.

Чтобы настроить обновления FCS, нужно зайти на консоль WSUS, включить там синхронизацию, а затем подтвердить установку файлов сигнатур и клиентского пакета FCS, после чего он рассылается на конечные Windows-машины. В дополнение к этому мы конфигурировали WSUS так, чтобы в последующем загрузка и установка файлов сигнатур производились автоматически.

Прежде чем приступить к развертыванию компонентов FCS на компьютерах-клиентах, нам пришлось поработать в нескольких отдельных интерфейсах, а затем указать политику безопасности консоли управления FCS, определяющую весь дальнейший процесс. Заданные здесь правила позволяют централизованно управлять линиями защиты от вирусов и шпионских программ, устанавливать уровень эвристического сканирования, составлять графики проверки систем и исключать из процесса проверки отдельные папки или типы файлов. Кроме того, можно планировать периодическую оценку состояния защиты, в ходе которой инструментарий наподобие Baseline Analyzer проверяет систему на наличие всех необходимых заплат, избыточных сервисов и ненадежных паролей.

Как только политика контроля была создана, мы сразу же и без труда передали ее в Active Directory. Для этого оказалось достаточно прямо из консоли FCS закрепить ее за группой безопасности или организационной единицей, в результате чего появлялся новый GPO (Group Policy Object — объект групповой политики) с набором специализированных изменений системного реестра. После этого FCS автоматически привязала созданную структуру к нашему объекту Active Directory. Политику FCS можно привязывать непосредственно к GPO, а можно копировать в файл для последующей рассылки с помощью специального инструментария командной строки из комплекта FCS.

Отчетность

На консоли FCS имеется специальная приборная панель, по которой сразу видно, какая часть клиентов испытывает проблемы, какая с ними не сталкивается и от какой в последнее время не поступает сообщений о сложностях. Здесь же расположены кнопки быстрой подготовки сводных отчетов разного типа — общих данных о зараженности с указанием числа пострадавших машин, сводок о выявленных вредоносных программах, оценок состояния безопасности в масштабах всего предприятия. Особенно нам понравился сводный отчет типа Deployment Summary — на одной его странице хорошо видно и распространение политики по отдельным машинам, и наличие на них свежих сигнатур вирусов и программ-шпионов, и результаты рассылки клиентских механизмов. Все это отлично дополняется информацией о некоторых аспектах выполнения политики безопасности.

По умолчанию отчеты представляются в HTML-формате Web-страницы, однако их нетрудно экспортировать в форматы XML, CSV, Excel или PDF. А входящий в комплект механизм отчетности МОМ позволяет создавать и другие документы, в том числе и собственные на базе SQL Report Builder. Более того, с помощью этого инструмента мы смогли составить график генерации периодических отчетов, обеспечив тем самым постоянный контроль над поведением системы.

Обнаружение

Когда мы решили проверить возможности пакета по обнаружению опасного ПО, нас поджидал сюрприз. Сначала файловая система реального времени, которая входит в комплект FCS, при использовании виртуализированных клиентских экземпляров оказалась неработоспособной. Включение всех рубежей защиты, например, нисколько не помешало нам загрузить свой комплект вредоносных программ и через Интернет, и из общего файла, и с флэш-диска. К счастью, на клиентском ноутбуке с ОС Windows XP защита реального времени со своей задачей справилась успешно. Причина начального сбоя, видимо, в нечетком взаимодействии FCS с виртуализированными жесткими дисками VMware. Беда, конечно, небольшая, однако следует иметь в виду, что такие сбои вполне могут нарушить процесс тестирования и использования новинки.

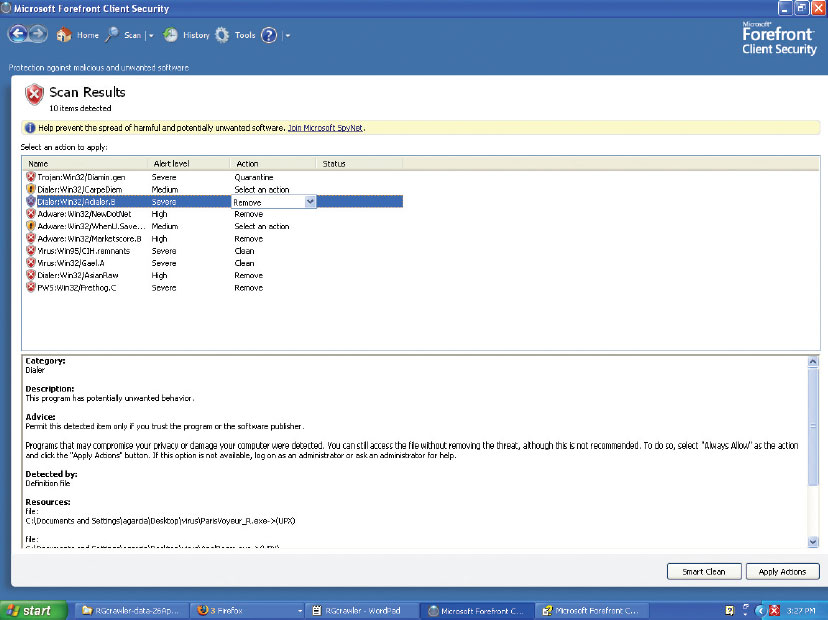

В ходе проверки жестких дисков FCS не смогла обнаружить 10 вредных программ, которые скрывались в 14 из наших тестовых файлов. Определить их все и еще четыре инфицированных модуля помог Windows Filter Manager. Он предупредил об опасности в процессе инсталляции, т.е. еще до того, как вирус смог укорениться в проверяемой системе и начать свои противоправные действия.

Отметим, что наш тестовый комплект содержал 29 исполняемых файлов с вредоносным ПО (смесь вирусов, троянов, рекламных утилит и других подобных программ), а это значит, что надежность защиты находится на уровне 62% (18 из 29). Результат, прямо скажем, далеко не блестящий... В этом мы убедились, представив свой комплект для проверки на сайте www.virustotal.com, где каждый образец пропускается через 31 средство сканирования и оценки.

Разработчики сходных решений

• Computer Associates. Нам очень нравится, как эта фирма интегрировала PestPatrol в свой антивирус, однако здесь не хватает наглядности при отображении управленческой информации.

• McAffee. Ждем плодов от приобретения Foundstone и Citadel.

• Symantec. Фирма предлагает огромный ассортимент инструментальных средств, и мы надеемся, что переход в ее руки Altiris поможет свести их вместе.

• Trend Micro. Обеспечить тесную интеграцию разрозненного инструментария обещает Control Manager.

• eEye. Последним штрихом для комплексного, хорошо управляемого и полномасштабного решения eEye должна стать система обнаружения и сканирования фирмы Normann.

• F-Secure. Этот первопроходец в области обнаружения руткитов предлагает удивительно удачный инструментарий корпоративного управления.

• “Лаборатория Касперского”. Фирма наладила обширные партнерские связи, и теперь ей нужно осваивать корпоративное мышление.

• Microsoft. Сохранит ли корпорация интерес к Forefront, если возникнут сбои на старте, или мнения о новинке сначала окажутся не слишком лестными?