Компанія Bitdefender підготувала щомісячний звіт про програми-вимагачі. З січня 62% оперативних інтелектуальних попереджень Bitdefender MDR були витоками облікових даних. За останні два роки ці вектори атак не залежать від галузі та місця розташування, а їх кількість тільки збільшується. У звіті Verizon про розслідування витоків даних вказується, що облікові дані становили 42% усіх даних, скомпрометованих APT у 2021 році, і говориться: «Якщо ви можете отримати доступ до активу безпосередньо через Інтернет, просто ввівши облікові дані, те саме можуть зробити і злочинці».

Поговоримо про витік облікових даних. Незалежно від того, чи йдеться про нове порушення чи перероблений список, витік облікових даних залишається серйозною загрозою для організацій. Облікові дані, які є адресами електронної пошти користувачів і відповідними паролями для певного сайту чи програми, є улюбленим типом даних кіберзлочинців, оскільки вони дозволяють їм маскуватися під законного користувача в системі.

Є кілька способів, якими зловмисники можуть використовувати компрометовані облікові дані. Це можуть бути комбінації імен користувачів, адрес електронної пошти та відкритих паролів для отримання початкового доступу через веб-портали або інші засоби віддаленого доступу, такі як RDP, VPN або SSH, за допомогою атак методом грубої сили або встановлення облікових даних. Спамери та інші атаки соціальної інженерії, такі як фішинг та цільовий фішинг, також можуть використовувати електронні листи для атаки на корпоративні чи особисті електронні листи, які, ймовірно, активні.

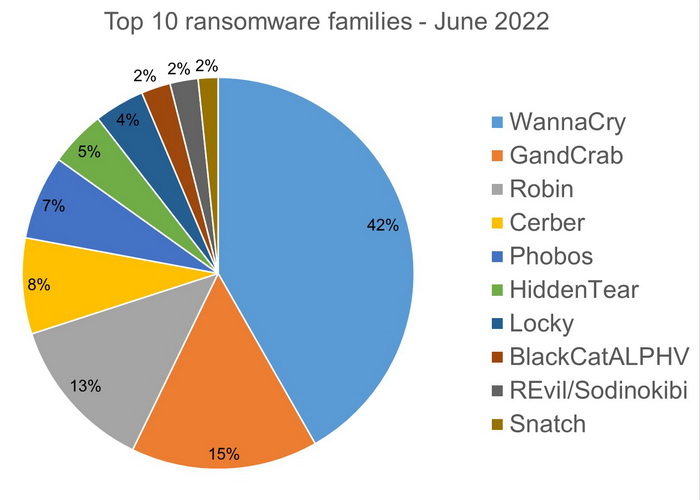

10 найпопулярніших сімейств програм-вимагачів

Проаналізувавши виявлення шкідливого програмного забезпечення з 1 по 30 червня, усього було виявлено 192 активні сімейства програм-вимагачів. Кількість виявлених сімейств програм-вимагачів може змінюватися щомісяця залежно від поточних кампаній програм-вимагачів у різних країнах.

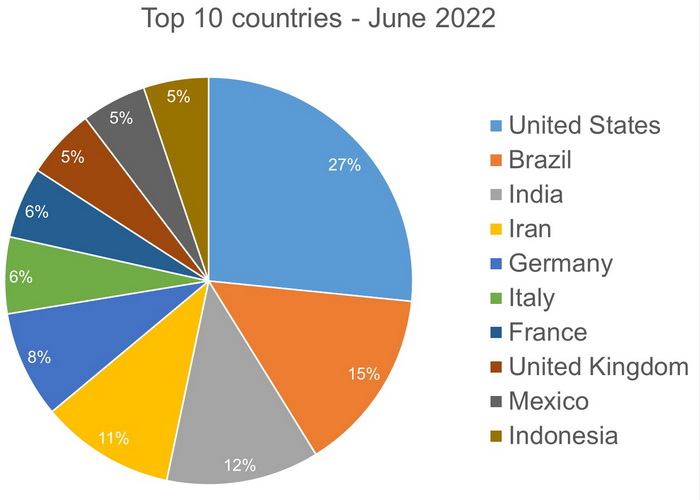

ТОП-10 країн

Загалом цього місяця виявили програми-вимагачі зі 156 країн. Програма-вимагач продовжує залишатися загрозою, яка стосується майже всього світу. Нижче наведено список 10 країн, які найбільше постраждали від програм-вимагачів. Багато атак програм-вимагачів, як і раніше, мають опортуністичний характер, і розмір популяції корелюється з кількістю виявлень.

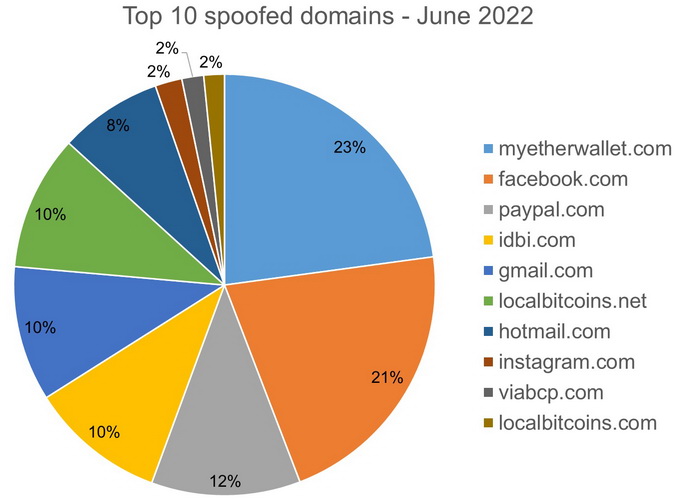

Звіт про фішингові атаки

Фішингові атаки часто використовуються як початковий вектор атаки, а зараження програмами-вимагачами є кінцевою стадією ланцюга знищення. Для цього звіту Bitdefender проаналізувала виявлення зловмисного програмного забезпечення, зібране в червні 2022 року за допомогою статичних механізмів захисту від зловмисного програмного забезпечення. Примітка: враховувалась лише загальна кількість випадків, а не те, наскільки значний у грошовому відношенні вплив інфекції. Опортуністичні зловмисники та деякі групи програм-вимагачів як послуги (RaaS) становлять вищий відсоток порівняно з групами, які більш вибірково ставляться до своїх цілей, оскільки вони віддають перевагу обсягу, а не вищій вартості.

Атаки homograph спрямовані на зловживання міжнародними доменними іменами (IDN). Зловмисники створюють міжнародні доменні імена, які підробляють цільове доменне ім’я. Коли ми говоримо про «мішень» фішингових атак IDN homograph, ми маємо на увазі домен, який загрозливі особи намагаються видати за себе.

Нижче наведено список 10 найпоширеніших цілей для фішингових сайтів.

Переглядаючи ці дані, пам’ятайте, що це виявлення програм-вимагачів, а не зараження.