Компания ESET обпуликовал отчет об основных тенденциях распространения интернет-угроз за первый квартал 2020 года. В частности, возросло количество выявленных опасных веб-сайтов, которые содержат вредоносный код или мошеннический контент, а также вредоносных программ для киберпреследования. При этом активность угроз для скрытого майнинга криптовалют и для устройств Android уменьшилась.

Некоторые изменения в мире киберугроз частично вызваны ситуацией с пандемией СOVID-19. Киберпреступники скорректировали свои стратегии на получение прибыли от изменений в жизни людей и работе бизнеса. В частности, в марте 2020 года специалисты ESET обнаружили волну распространения мошеннических и вредоносных кампаний, которые использовали тему пандемии как приманку.

Загрузчики

В первом квартале 2020 года активность загрузчиков снизилась на треть, а пик этого вида угроз был зафиксирован в феврале. Это связано со вспышкой коронавируса и использованием операторами вредоносного программного обеспечения атмосферы волнения и напряжения среди пользователей. В частности, злоумышленники распространяли вредоносные вложения с темой COVID-19 и направляли векторы атак преимущественно на европейские страны.

Среди семейств вредоносных программ по итогам первого квартала рейтинг возглавляет VBA/TrojanDownloader.Agent, которое распространяется с помощью спам-кампаний через вредоносные файлы Microsoft Office. Уровень распространения этой угрозы был в четыре раза выше, чем VBS/TrojanDownloader.Agent, вторым по масштабности семейством вида загрузчиков.

Банковские вредоносные программы

По результатам телеметрии ESET, количество выявленных банковских вредоносных программ увеличилось в первом квартале 2020 года. В этой категории лидировала JS/Spy.Banker, на которую приходится более трети всех выявленных банковских программ. Эта вредоносная программа используется для кражи банковских данных жертв в браузерах.

Однако наиболее стремительный рост продемонстрировала вредоносная программа Win/Spy.Ursnif, уровень распространения которой в первом квартале увеличился с почти 6% до 13% среди банковского программного обеспечения по сравнению с предыдущим кварталом. Угроза специализируется на кражах учетных данных и распространяется по электронной почте через вредоносные ссылки и вложения.

Программы-вымогатели

Специалисты ESET зафиксировали общий спад в распространении программ-вымогателей в первом квартале, а пик их активности пришелся на январь. Наиболее активными с начала года оставались такие семейства программ-вымогателей, как WannaCryptor, Crysis, Sodinokibi, STOP и Phobos, которые в течение квартала уступали позиции в рейтинге друг другу.

С четвертого квартала 2019 года операторы вредоносного программного обеспечения начали активно использовать новую тактику. В частности, злоумышленники в дополнение к нежелательному шифрованию данных жертвы стали похищать конфиденциальные данные пользователей и угрожать опубликовать их в случае неуплаты выкупа.

Еще один интересный поворот в первом квартале 2020 года привел к вспышке COVID-19. Операторы некоторых семейств вредоносных программ (например, Maze, DoppelPaymer) сделали публичные заявления с обещаниями не атаковать медицинские организации и не усугублять ситуацию с пандемией.

Криптомайнеры

Наиболее заметной тенденцией в первом квартале 2020 года был глобальный последовательный спад активности вредоносных программ для скрытого майнинга, который наблюдается еще с начала 2019 года. Частично это связано с падением цен на криптовалюты, а частично с операцией Интерпола, во время которой в середине 2019 года было выявлено более 20 тысяч инфицированных роутеров. Именно на них приходилось более 18% заражений криптомайнерами в мире.

Шпионские программы и бэкдоры

Согласно данным телеметрии ESET, в первом квартале 2020 года наблюдался стабильный уровень активности шпионских программ и бэкдоров. Среди шпионских программ почти треть всех обнаружений пришлась на Win/HoudRat, которая распространяется через сменные носители и позволяет похищать учетные данные из популярных электронных магазинов, платежных порталов и популярных веб-браузеров.

На первом месте среди бэкдоров была угроза Win/Vools (16% обнаружений), которая для инфицирования устройств использует уязвимость Microsoft Server Message Block (SMB). Эта вредоносная программа собирает конфиденциальную информацию жертвы и отправляет ее на удаленный сервер.

Эксплойты

Несмотря на то, что после масштабной атаки программ-вымогателей WannaCryptor с использованием известного эксплойта EternalBlue прошло почти три года, EternalBlue остается распространенной угрозой с сотнями тысяч ежедневных попыток атак.

Еще одной угрозой является BlueKeep — уязвимость в службах удаленного рабочего стола (RDP). В мае 2019 года уязвимость была обнаружена и исправлена, что постепенно привело к сокращению количества попыток атак в первом квартале 2020 года. Однако из-за перехода на удаленный режим работы в связи со вспышкой коронавируса количество таких атак начало расти. Чтобы проверить компьютеры на наличие уязвимости BlueKeep перейдите по ссылке.

Угрозы для Мac

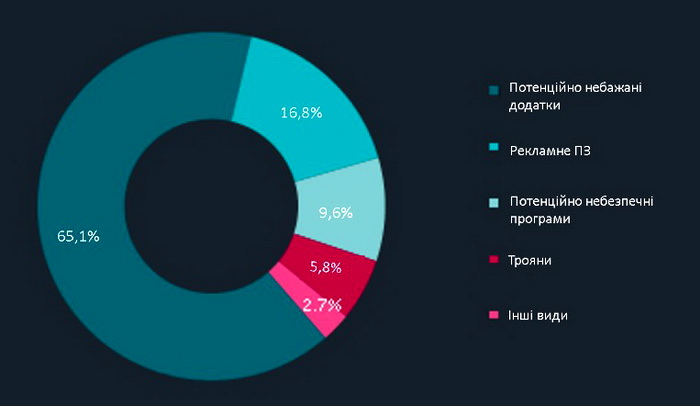

Большинство угроз для Mac, выявленных продуктами ESET в первом квартале 2020 года, относятся к категории потенциально нежелательных приложений, после них идут потенциально опасные программы, рекламное программное обеспечение и трояны.

Компьютеры с операционной системой macOS менее уязвимы, чем устройства Windows или Linux. Проникновение вредоносного кода на устройство Mac усложняет ключевой элемент безопасности — механизм «Gatekeeper», который проверяет наличие подписи кодом Apple. Программы, которые не прошли эту проверку, могут быть установлены только с разрешения пользователя. Как правило, злоумышленники используют методы социальной инженерии, чтобы путем обмана заставить пользователя установить вредоносное ПО на свой Mac.

Угрозы для Android

Хотя общий уровень обнаружения угроз для Android был стабильным в течение первого квартала 2020 года, их активность несколько снизилась по сравнению с концом 2019 года. Наиболее распространенной категорией угроз для Android остаются скрытые приложения. После установки на устройство они скрывают свои иконки и отображают окна с рекламой. Такие программы, как правило, попадают в магазин Google Play, маскируясь под привлекательные игры и программы для редактирования фотографий.

Также с началом пандемии киберпреступники начали использовать интерес среди пользователей Android к теме COVID-19. В частности, специалисты ESET обнаружили различные семейства банковских троянов, программ-вымогателей, SMS-червей, шпионского и рекламного ПО, которые распространялись в приложениях для выявления симптомов болезни или программах с картами заражения.

Программное обеспечение для кибершпионажа

Количество обнаруженного программного обеспечения для преследования возросло примерно на треть по сравнению с четвертым кварталом 2019 года. Этот вид является необычной категорией угроз, поскольку часто для преследования используют достаточно легитимные инструменты, например, приложения для родительского контроля или управления производительностью работников. Однако, по результатам исследований, их часто используют не по назначению, например, для разоблачения измены второй половинкой.

Кроме того, что они представляют угрозу при использовании в нелегитимных целях, в большинстве случаев такие программы имеют недостаточный уровень защиты. Специалисты ESET обнаружили, что программы для преследования часто используют незащищенные каналы для соединения с сервером. Как результат, такое ПО создает опасность и для тех, кто использует его по назначению.

Вредоносные веб-сайты

К этой категории угроз относятся сайты, которые распространяют угрозы, мошенническую информацию, а также осуществляют несанкционированный сбор конфиденциальных данных пользователей. Согласно телеметрии ESET, общее количество вредоносных веб-сайтов по сравнению с четвертым кварталом прошлого года выросло на 21%. Однако количество уникальных заблокированных URL-адресов наоборот уменьшилось на треть.

В середине марта также стал заметен резкий всплеск атак с использованием темы пандемии. Они варьировались от мошеннических Интернет-магазинов, которые спекулировали на продаже масок для лица и других средств индивидуальной защиты, до веб-сайтов, которые распространяли опасные вредоносные программы.

Угрозы, которые распространяются через электронную почту

В первом квартале 2020 года масштабных спам-кампаний зафиксировано не было. По данным телеметрии ESET, показатель выявления спама имел довольно устойчивый уровень с несколькими незначительными пиками, которые наблюдались преимущественно во вторую неделю марта 2020 года.

Начиная с середины марта злоумышленники начали активно использовать в спам-кампаниях тему коронавируса. В частности, в нескольких кампаниях киберпреступники даже пытались выдать себя за Всемирную организацию здравоохранения (ВОЗ) для распространения вредоносных вложений. В другой кампании мошенники пытались запугивать пользователей, утверждая, что электронные письма поступают от соседа, который живет рядом и может их заразить, если они не заплатят выкуп.

Безопасность Интернет-вещей

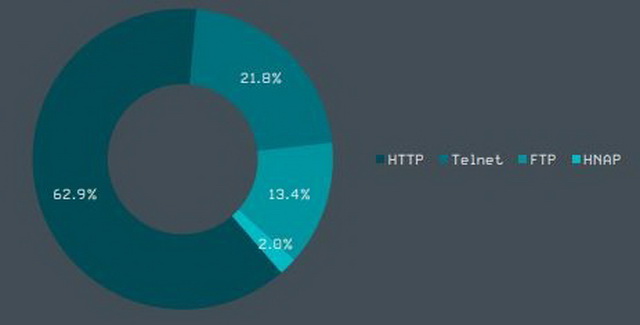

Устройства, которые относятся к Интернет-вещам, часто становятся объектами атак из-за наличия значительного количества уязвимостей безопасности и неправильных настроек. В начале квартала специалисты ESET просканировали более 100 тысяч роутеров во всем мире и обнаружили уязвимости, которые могут привести к несанкционированному доступу злоумышленников. Данные телеметрии ESET продемонстрировали, что для защиты служб достаточно часто используются слабые пароли или пароли по умолчанию. В частности, 63% всех обнаруженных простых комбинаций были зафиксированы в протоколе HTTP.

Мощным примером того, как недостатки в IoT-безопасности могут сильно ослабить защиту целых сетей, стала уязвимость KrØØk. В частности, в случае успешного использования этой уязвимости, злоумышленники могли получить доступ к нескольким килобайтам потенциально конфиденциальных данных.

Как видим, стремительное развитие инновационных технологий, выявление новых семейств вредоносных программ, недостатки безопасности программного обеспечения и уязвимости устройств делают информационную безопасность приоритетной задачей для малых и крупных компаний, государственных организаций и пользователей во всем мире.