Нещодавно кіберкоманда CERT-UA опублікувала повідомлення про масову розсилку фішингових листів, в яких містилися посилання на завантаження шкідливих файлів. Всього розсилок було три, всі вони мали різні заголовки і були виконані з різних емейл-адрес. Здавалося би, що тут дивного, адже спам-розсилки, що містять посилання на шкідливий код, відбуваються мало не щодня. Але дані розсилки мали певні особливості, і це наводить на роздум, що їх виконали не звичайні шахраї.

Найбільший інтерес викликає перша розсилка, яка відбулася 13 лютого. Про неї нам повідомив Анатолій Дробаха, експерт з безпеки зв’язку та активний волонтер ЗСУ в 2014-2015 роках. Як зазначив Анатолій, він був однією з цілей цієї атаки, але зробив певні дії, щоб попередити поширення вірусу і зробити так, щоб атака не була успішною.

Деталі кібератаки

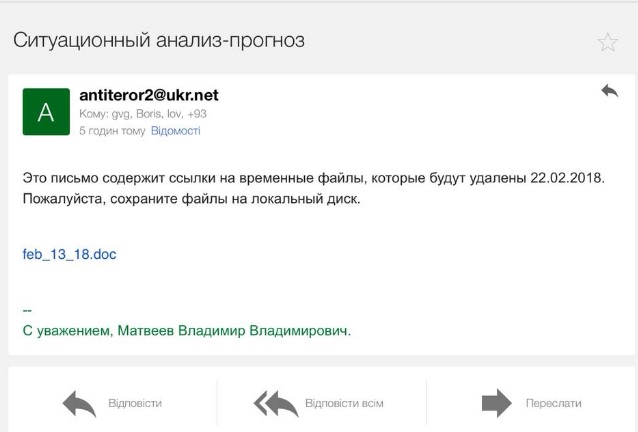

Перша розсилка відбулася з електронної адреси antiteror2@ukr.net з доволі провокативною темою листа — «Ситуационный анализ-прогноз». Навряд чи така тема та адреса email зацікавила б звичайного користувача, але в тому то і справа, що перелік адресатів був не масовий, а ретельно відібраний.

В листі було посилання на файли з тестом, що закликало якнайшвидше їх завантажити: «Это письмо содержит ссылки на временные файлы, которые будут удалены 22.02.2018. Пожалуйста, сохраните файлы на локальный диск».

Анатолій зазначив, що лист йому здався настільки підозрілим, що він одразу надіслав його на адресу кіберкоманди CERT-UA з проханням перевірити зміст.

Аналіз розсилки фахівцями CERT-UA підтвердив найгірші підозри. Як виявилось, посилання вело на файли, що містили шкідливий код. Після закачування файлів в системі розгортався blackdoor, що завантажував на комп’ютер троян, останній мав встановити дистанційний контроль над операційною системою жертви. Притому один з командно-контрольних центрів («gordon6.hopto.org») був розташований в РФ.

Таким чином, судячи з усього, це була ретельно спланована акція, але деякі помилки з боку киберзлочинців не дозволили їй досягти успіху.

Кого атакували?

З незрозумілої причини перелік адрес розсилки «Кому» був відкритий, тому Анатолій Дробаха зміг одразу розіcлати всім адресатам попередження, що лист можливо містить посилання на вірусні файли, а після того ретельно проаналізувати, кому ж він був адресований.

«Оскільки зловмисники не скористалися опцією BCC, а всі адреси чомусь помістили у відкритий список, то я придивився більш уважно, кому ж він був адресований. Можливо я туди потрапив випадково? Усього перелік нараховував майже 70 адрес, притому, як виявилося, там було кілька людей із Міністерства промполітики, із Верховної Ради, із УкрОборонПрому (хоча половина адрес – це безкоштовні скриньки типу gmail). Список адресатів був явно націлений на політиків та урядовців високого рангу. Це мене збентежило, оскільки останніх два роки я ніяк не пов’язаний з державною чи волонтерською роботою. В перші ж хвилини після отримання листа я розіслав всім іншим адресатам переліку попередження, що розсилка містить підозрілі посилання. Але потім приблизно 10 листів повернулися назад, тобто адреса email була недійсна. Більш того, декількох людей, які були в списку, вже пару років немає в живих».

На наступний день, 14 лютого, відповідно до повідомлення CERT-UA, відбулася друга розсилка – з електронної адреси otkachenko@me.gov.ua з темою повідомлення «Нарада» та прикріпленими шкідливими файлами. Остання третя розсилка була здійснена з електронної адреси a224368_1@s8.h.mchost.ru з темою «On Behalf Of Mission of Ukraine to NATO».

Хто стоїть за нападом?

Як показав аналіз CERT-UA, шкідливі файли в усіх трьох розсилках мають ті самі командно-контрольні центри, один з яких – gordon6.hopto.org. З цього можна зробити висновок, що всі розсилки мають спільне коріння.

«З наведеної інформації ми розуміємо, що відбувається атака на людей політичного спрямування, оскільки більшість адресатів явно належать до політичних прошарків. Але виникає питання, хто за цим стоїть. Вірогідність, що це СБУ проводить оперативно-технічні заходи, надзвичайно мала. Тому скоріш за все мова іде про хакерів, які працюють на державні служби і по наказу згори. І тому вони не дуже заморочувалися з пошуком та фільтрацією адрес – згадаємо про відкритий список та недійсні адреси email».

Можливий варіант — одна зі спецслужб РФ отримала перелік цілей і вирішила «відстрілятися» по ним, щоб отримати доступ до комп’ютерних пристроїв жертв. Мета атаки — від викрадення інформації до підслуховування та інших шпіонських дій.

Менш вірогідний варіант, що атаку провели не спецслужби, а кібершахраї, до яких випадково потрапив цей перелік і які вирішили взяти адресатів «на мушку». Але комерційний інтерес в таких атаках відсутній, оскільки в списку – тільки чиновники та політики. Тому скоріш за все за атаками стоять спецслужби РФ, які постійно проводять атаки на українську політичну еліту.

Висновки

Кілька місяців тому журналісти з Associated Press написали детальний матеріал про те, що голландська розвідка зламала комп’ютери хакерської групи Fancy Bear і отримала доступ до їхніх документів та камер. Їм вдалося вияснити, що хакери час від часу проводять зустрічі з російськими військовими офіцерами.

Є всі підстави вважати, що вищенаведені атаки були виконані на замовлення спецслужб північного сусіда, можливо навіть хакерами з Fancy Bear, а не типовими шахраями. Та більш важливо, що майже зі 100-відсотковою впевненістю можна стверджувати, що це далеко не остання кібератака. «Подібні інциденти є перманентними, вони ніколи не припинялися. Просто час від часу вони то посилюються, то послаблюються. Таких кібернападів треба чекати увесь час, і відповідно завжди бути готовими до них», – наголошує Анатолій Дробаха.