Тенденции года

В 2007-2008 годах вредоносное ПО практически перестало создаваться в некоммерческих целях. Основным видом вредоносных программ стали троянцы, занимающиеся кражей информации. Причем больше всего преступников интересовали данные участников онлайн-игр: их пароли, игровые персонажи и виртуальные ценности.

За последние 3-4 года Китай стал ведущим поставщиком вредоносных программ. Китайская киберпреступность оказалась способной производить такое количество вредоносных программ, что последние два года все без исключе¬ния антивирусные компании тратили большую часть своих усилий на противо¬стояние этому потоку.

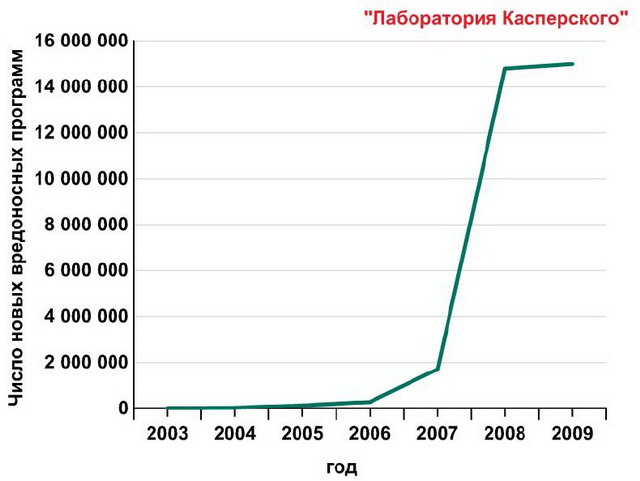

Статистика различных компаний выглядит по-разному (кто-то считает файлы, кто-то сигнатуры, кто-то атаки), но определенно отражает стремительный рост числа новых вредоносных программ в 2008 году. Так, «Лабораторией Каспер¬ского» за 15 лет (с 1992 по 2007 год) было обнаружено около 2 миллионов уни¬кальных вредоносных программ и только за один 2008 год – 15 миллионов.

Вирусные итоги

В 2009 году вредоносные программы стали значительно более сложными. Так, например, если ранее семейства вредоносных программ, оснащенных руткит-функционалом, исчислялись всего лишь десятками, то в 2009 году такие программы не только получили широкое распространение, но и значительно продвинулись в своей эволюции. Среди них стоит отметить такие угрозы, как Sinowal (буткит), TDSS, Clampi.

Данные, собранные при помощи Kaspersky Security Network, позволяют сделать вывод, что порог в один миллион атакованных систем в 2009 году превысили следующие вредоносные программы:

Несомненно, главной эпидемией года стал червь Kido (Conficker), поразивший миллионы компьютеров по всему миру. Червь использовал несколько способов проникновения на компьютер жертвы: подбор паролей к сетевым ресурсам, распространение через флеш-накопители, использование уязвимости Windows MS08-067. Каждый зараженный компьютер становился частью зомби-сети. Борьба с созданным ботнетом осложнялась тем, что в Kido были реализованы самые современные и эффективные технологии вирусописателей. В частности, одна из модификаций червя получала обновления с пятисот доменов, адреса которых случайно выбирались из ежедневно создаваемого списка в 50 тысяч адресов, а в качестве дополнительного канала обновлений использовались соединения типа P2P

Создатели Kido не проявляли большой активности до марта 2009 года, хотя, по оценкам наших экспертов, к этому времени он уже смог заразить до пяти миллионов компьютеров по всему миру. Kido не содержал функционала по рассылке спама или организации DDoS-атак. Исследователи ожидали появления такого функционала с 1 апреля, так как именно в этот день распространенная в марте версия Kido должна была начать попытки загрузки дополнительных модулей. Однако создатели предпочли выждать несколько дней, и в ночь с 8 на 9 апреля зараженным компьютерам была дана команда на обновление с использованием соединения P2P. Помимо обновления самого Kido, на зараженные компьютеры происходила загрузка двух других программ. Первая из них – почтовый червь семейства Email-Worm.Win32.Iksmas, занимающийся рассылкой спама. Вторая программа – лжеантивирус семейства FraudTool.Win32.SpywareProtect2009, требующий деньги за удаление якобы найденных программ.

Эпидемия Kido (Conficker) продолжалась на протяжении всего 2009 года. В ноябре количество зараженных систем превысило 7 миллионов. Для борьбы с Kido была создана специальная группа Conficker Working Group.

Уникальным событием 2009 года стало обнаружение троянской программы Backdoor.Win32.Skimer. На самом деле инцидент произошел еще в конце 2008 года, но только весной получил широкую огласку. Это первая вредоносная программа, нацеленная на банкоматы. После успешного заражения злоумышленник, используя специальную карточку доступа, может совершить ряд противоправных действий: снять все деньги, находящиеся в банкомате, или получить данные о кредитных картах пользователей, производивших транзакции через зараженный банкомат. Троянец, очевидно, написан человеком, хорошо знакомым с программным и аппаратным обеспечением банкоматов. Анализ кода троянца дает возможность предположить, что он ориентирован на банкоматы, установленные в Украине и России, ведь он отслеживает транзакции в украинских гривнах, долларах США и российских рублях.

Возможны два пути попадания этого кода в банкоматы: прямой физический доступ к системе банкомата или доступ через внутреннюю сеть банка, к которой подключены банкоматы

Заражение веб-ресурсов

Одной из крупнейших эпидемией в интернете, затронувшей десятки тысяч веб- ресурсов, стали несколько волн Gumblar-атак. В первой версии веб-страницы легальных сайтов заражались телом скрипта. Внедренный скрипт незаметно для посетителя зараженной страницы переадресовывал запросы на сайт зло¬умышленников, распространяющий вредоносное ПО. Осенью на взломанных ресурсах размещались ссылки уже не на сайты злоу¬мышленников, а на легальные зараженные ресурсы, что значительно ослож¬нило борьбу с эпидемией Gumblar.

Возникает вопрос: Gumblar так быстро распространяется? Дело в том, что он представляет собой полностью автоматизированную систему, это новое по¬коление самостроящихся ботнетов. Система работает по замкнутому циклу: она активно атакует компьютеры посетителей веб-сайтов, а после зараже¬ния их исполняемым файлом для Windows ворует с них учетные записи FTP-сервера. Затем эти учетные записи используются для заражения всех страниц на новых веб-серверах. Таким образом, система увеличивает число заражен¬ных страниц, и, как следствие, заражается все больше и больше компьютеров. Весь процесс автоматизирован, а владельцу системы остается лишь обнов¬лять троянский исполняемый файл, ворующий пароли, а также эксплойты, ис¬пользуемые для атак на браузеры.

Мошенничество

Все более разнообразными становятся мошеннические схемы, применяемые в интернете. К традиционному и весьма распространенному фишингу добавились различные сайты, предлагающие платный доступ к услугам (до самих услуг, разумеется, дело не доходит). Пальма первенства здесь принадлежит России. Именно российские мошенники поставили на поток создание сайтов с предложением «узнать местоположение человека через GSM», «прочитать приватную переписку в социальных сетях», «собрать информацию» и т. д.

Пользователю предлагается отправить SMS-сообщение на премиум-номер (но при этом не говорится, что стоимость такого сообщения на самом деле доходит до 10 долларов США) или оформить некую «подписку», опять же с помощью SMS, после оформления которой деньги с мобильного счета снимаются каждый день. Только в конце 2009 года эта деятельность встретила серьезное противодействие со стороны мобильных операторов, администраций социальных сетей и антивирусных компаний.

В 2009 году у мошенников продолжала расти популярность псевдоантивирусов. Для их распространения используются не только другие вредоносные программы, но и реклама в интернете. В настоящее время навязчивую рекламу «нового антивируса» с большой долей вероятности можно увидеть даже на вполне легальных веб-ресурсах.

Появление и широкое распространение ложных антивирусов обусловлено, в первую очередь, простотой их разработки, отлаженной системой эффективного распространения и высокими прибылями, которые мошенники получа¬ют за короткий промежуток времени. По оценкам, представленным в ноябре 2009 года американским ФБР, на лжеантивирусах преступники в общей слож¬ности заработали $150 млн. Аналитики ЛК сегодня насчитывают более 300 различных семейств фальшивых антивирусов.

Уязвимости

В целом, по итогам работы системы анализа уязвимостей, в 2009 году «Лабораторией Касперского» было обнаружено 404 различных уязвимости. При этом общее количество уязвимых файлов и приложений на компьютерах пользователей составило около 462 млн. Бреши в программных продуктах остаются наиболее серьезной проблемой безопасности. Они могут предоставить злоумышленникам возможность обойти имеющиеся средства защиты и атаковать компьютер.

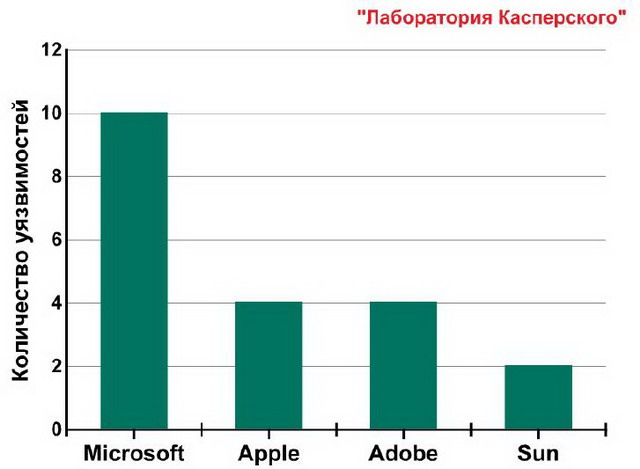

Больше всего уязвимостей было обнаружено в решениях четырех производителей: Microsoft, Apple, Adobe и Sun. По числу файлов и приложений, обнаруженных на пользовательских компьютерах, самыми распространенными в 2009 году стали уязвимости в продукте компании Apple – QuickTime 7.x.

Рейтинг наиболее опасных приложений 2009 года выглядит следующим образом:

1. QuickTime

2. Microsoft Office

3. Adobe Flash Player

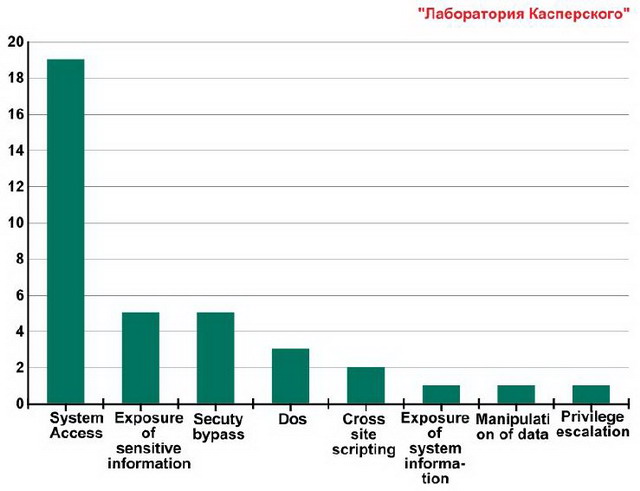

Все двадцать наиболее часто обнаруживаемых уязвимостей относятся к категории «remote», что подразумевает возможность их использования злоумышленником удаленно, даже если он не имеет локального доступа к компьютеру. Использование каждой из этих уязвимостей приводит к разным последствиям для атакованной системы. Самым опасным является тип воздействия «system access», позволяющий злоумышленнику получить практически полный доступ к системе.

Что касается мобильных ОС и Mac OS, то в 2009 году продолжалось их активное исследование со стороны преступников. Причем на вирусные угрозы для Mac внимание обратила даже компания Apple, встроившая некое подобие антивирусного сканера в новую версию ОС (ранее представители Apple утверждали, что Mac OS вредоносные программы не угрожают). А вот в области мобильных платформ ситуация пока продолжает оставаться неясной. С одной стороны, в 2009 году для iPhone были обнаружены первые вредоносные программы (черви Ike), для Android была создана первая шпионская программа, а для Symbian-смартфонов были зафиксированы первые инциденты с подписанными вредоносными программами. С другой стороны, продолжается постоянная борьба за рынок самих операционных систем, что не дает возможности вирусописателям сконцентрировать свои усилия на одной из них.

В 2009 году экспертами «Лаборатории Касперского» было обнаружено 39 новых семейств и 257 новых модификаций вредоносных программ для мобильных устройств. В 2008 году было обнаружено лишь 30 новых семейств и 143 новые модификации.