Работая на посту директора по безопасности в компании Leo A Daly, занимающейся архитектурными решениями и инжинирингом, я часто сравнивал ИТ-безопасность с запечатанным стеклянным ящиком, заполненным зеленой жидкостью. Стеклянный ящик — аналогия всей компании, жидкость — используемые в ней разнообразные данные.

|

Теперь нужно организовать процессы добавления жидкости в ящик и ее извлечения из него. Как правило, такие процессы тоже контролируются очень жестко, для чего необходимо множество кранов и насосов.

Во время процессов добавления и извлечения сотрудники ИТ-департамента обычно находятся на переднем крае контроля, определяя, кто к какому крану может подойти, в каком направлении и с какой скоростью должна течь жидкость.

Может быть, этот подход хорошо работал в прошлом, но по мере того как сотрудники, клиенты и бизнес в целом стали требовать все более гибких схем работы при хранении данных и доступе к ним, аналогия со стеклянным ящиком начала показывать свои слабые места. Например, что случится, если ящик будет заполнен доверху? Насколько просто его расширить? А самое главное, что будет, если он даст течь и ваша жидкость — ценная корпоративная информация — станет вытекать наружу? Как вы узнаете, какая информация утекла?

Устранение крышки

«Открытие» стеклянного ящика — первый шаг к решению вопроса по увеличению размера вашего закрытого ящика без потери жидкости. Если вы уберете верхнюю крышку, то сохраните прозрачность жидкости, но при этом сможете надстраивать ваш ящик по мере роста требований сотрудников, клиентов и бизнеса. Конечно, вам придется заручиться согласием партнеров, но большинство бизнесменов найдут эту новую гибкую стратегию ИТ-безопасности привлекательной, поскольку она поможет им решить их проблемы.

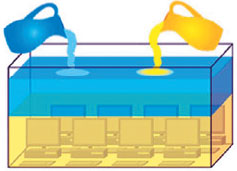

Следующий шаг состоит в разделении данных (одноцветной жидкости) на компоненты (несколько жидкостей разного цвета) с помощью управления данными. Для этого прежде всего нужно осознать, чтo у вас хранится, и разбить информацию на несколько категорий: чертежи AutoCAD, информационные модели конструкций, рисунки, предложения и запросы на них, контракты, ценовые листки и т.д. Такое разбиение позволит вам сгруппировать все данные и легко классифицировать их (см. раздел «Структурирование данных»).

Поняв, из чего состоят ваши данные, вы без труда определите и способы работы с ними. Например, если вы работаете с ценами, которые должны видеть только сотрудники отдела продаж, руководство и клиенты, можно создать информационное хранилище для них, архивировать их по мере надобности и поставить на хранилище или в точки вывода информации фильтры, которые будут сканировать данные по ключевым словам или по метаданным и определять тип документа.

Все это избавит ваших сотрудников от таких ошибок, как использование не тех каналов. Далее вы можете развернуть специальную систему, которая позволит клиентам безопасным образом просматривать нужную информацию.

Описанные процессы зависят от степени важности документов. Пересылка электронного письма с приложенным списком цен в формате PDF в виде неоткрываемого приложения — все, что нужно для документов такого типа. Но для работы с документами о продуктах для правительственных организаций, естественно, требуются более жесткие меры безопасности.

Теперь, когда вы легко можете расширять свой стеклянный ящик и хорошо знаете о жидкостях разных цветов (о различных данных) внутри него, пора разобраться с тем, как извлекать эти разные жидкости из ящика и как доливать их в него. Рекомендуется дать сотрудникам, клиентам и бизнесменам специальные инструменты для извлечения нужных им жидкостей.

|

Аналогично можно построить и процесс извлечения голубой жидкости (в нашем случае — контрактных документов) из стеклянного ящика, предоставив сотрудникам, клиентам и бизнесменам доступ к крану, который располагается на том уровне, где расположена голубая жидкость, чтобы они могли отливать из ящика столько, сколько им нужно. И тут есть твердая уверенность, что из этого крана может течь только голубая жидкость. Никакие другие данные из этого крана получить нельзя.

У кого к чему есть доступ

Наладив контроль за изменениями и управление конфигурацией, вы сможете определить, какой кувшин (способ добавления данных) или кран (метод извлечения данных) используется. Можно фиксировать случаи нарушения правил, когда, например, выливается слишком много жидкости, потому что кран не был закрыт или оказался поврежден, либо когда сотрудник или клиент просто не знают, как им правильно пользоваться.

Обычно в качестве примера я привожу политику работы с системой электронной почты, конкретно — блокирование писем с приложением (attachments). Скажем, вы можете блокировать электронные письма с приложениями в формате Microsoft Excel, но при этом должны дать сотрудникам возможность пересылать файлы в другом виде — через FTP-сайт, через внутренний/внешний портал Microsoft SharePoint, через файлообменную систему других компаний или через системы безопасного обмена документами.

Тип системы особого значения не имеет, если она проста в использовании и дает сотрудникам и клиентам возможность удовлетворять свои потребности с помощью кувшинов и кранов, которые вы им предоставили. Но вам следует реализовать управление, которое позволяет действовать только так, как вы разрешаете, и еще — меры аудита для того, чтобы убедиться, что все системы используются правильным образом.

Это похоже на работу с Web 2.0, которая требует, чтобы компании открыли свои стеклянные ящики. Сотрудники могут захотеть использовать мгновенные сообщения для коммуникаций с внешними абонентами, но ИТ-персонал вряд ли обрадуется, что в компании появилась такая (публично открытая) связь.

Решением может стать внедрение технологии обмена мгновенными сообщениями, которую пользователи могут применять и за пределами корпоративного периметра (Microsoft Office Communication Server 2007 имеет такую функциональность), или же создание системы, которая будет выделять и фильтровать трафик этого типа.

|

Если вы хотите, чтобы ваша программа безопасности была принята и интегрирована в бизнес-структуру, вы должны очень гибко относиться к запросам бизнеса и при этом поддерживать необходимый уровень контроля.

Структурирование данных

Классификация данных — очень важный элемент управления ими. Вот несколько предложений по поводу классификации.

Тип документа — план проекта, контракт, спецификация, ответ на запрос о предложении, список цен и т.п.

Формат документа — .doc, .xls, .mp3, .mov, .pdf и т.д.

Владелец — если возникают вопросы о конкретном документе и о его содержании, владелец должен уметь рассказать вам все, что он о нем знает.

Значимость — общедоступные данные, данные с ограниченным доступом (конкретная информация о клиенте), только для внутреннего пользования (конфиденциальные данные о бизнес-стратегии), внутренние данные с ограниченным доступом (зарплата сотрудников, номера социальной страховки), личная информация (пароли).

Контроль доступа — какие пользователи и группы должны иметь доступ к этой информации.

Критический уровень — является ли информация для бизнеса критически важной, частично важной или совсем не важной. Сможет ли бизнес выжить при потере этой информации.

Частота доступа — как часто люди, которым нужна эта информация, действительно пользуются ею.

Срок хранения — в течение какого срока вы планируете хранить данные. Сколько времени вы должны хранить их (по внутриведомственным требованиям или согласно законам). Как быстро вы сможете получить информацию вроде файлов временного хранения, данных, помещенных в места для обмена файлами, или электронных писем.