Практикум по настройке и использованию BitLocker

Основные угрозы, сдерживающие распространение ноутбуков в качестве рабочих мест

Сегодня во многих предприятиях в качестве рабочих мест используются ноутбуки. Особенно актуально это для так называемых “мобильных” сотрудников, представителей отделов продаж, и работников, чья работа связана с частыми командировками. Да, на сегодня ноутбуки представляют значительное удобство, но вместе с тем не стоит забывать и о всевозможных угрозах, присущих только данному классу устройств.

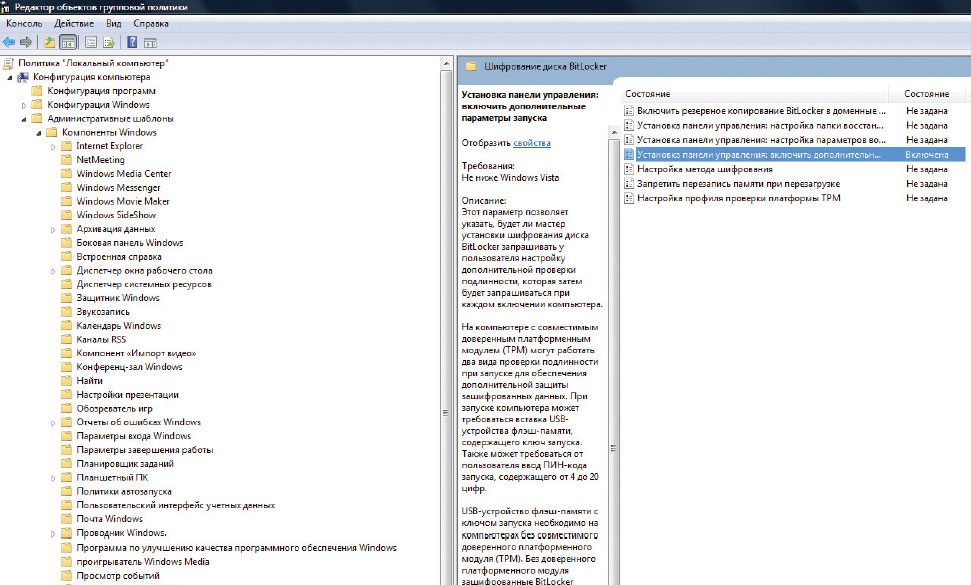

Рисунок 1. Редактор групповых политик |

В среднем организации теряют в год 1-2% ноутбуков. Несложно понять, что стоимость потери самих ноутбуков для организации существенно ниже стоимости утраченной информации. Ведь очень просто извлечь жесткий диск из ноутбука и подключить его к другому компьютеру для считывания необходимой информации.

Единственным эффективным выходом из сложившейся ситуации является шифрование всего жесткого диска целиком — на сегодняшний день ничего другого предложить просто нельзя. Настоящая статья представляет собой практикум по настройке и применению системы шифрования BitLocker, реализованной в Windows Vista Enterprise и Windows Vista Ultimate.

Однако, стоит принимать во внимание, что при продаже ноутбуков стандартно устанавливаемой версией Windows Vista, как правило, будет Windows Vista Home Basic или Windows Vista Home Premium. Следовательно, для задействования этих функций придется переустанавливать систему. В силу этого, корпоративным пользователям имеет смысл выбирать ноутбук “Vista Ready”, но с установленной Windows XP или другой ОС, чтобы сэкономить на этапе приобретения.

Система шифрования BitLocker.

Основные функции и возможности

Средство шифрования BitLocker в момент появления вызвало большое количество споров. Вместе с микросхемой Trusted Platform Module, BitLocker шифрует весь жесткий диск компьютера. При этом используется классическая модель двухфакторной аутентификации (пароль, хранимый в ТРМ, и PIN-код для доступа к микросхеме). Такая схема достаточно устойчива к взлому, хотя в будущем, несомненно, появятся атаки на PIN-код путем простого перебора.

Принцип действия BitLocker Drive Encryption довольно прост. Данное программное обеспечение представляет собой механизм шифрования по алгоритму Advanced Encryption Standard (AES) со 128 или 256-разрядным ключом. Это ПО интегрировано с микросхемой ТРМ-версии 1.2. Вместе с тем, BitLocker можно использовать и на компьютерах, не оснащенных ТРМ, однако для доступа к системе необходимо использовать USB-память или пароль восстановления. Но таком случае степень защищенности ключей шифрования будет зависеть, прежде всего, от самого пользователя.

Защита файлов с помощью шифрования диска BitLocker

BitLocker автоматически зашифровывает все файлы, добавляемые в защищенный раздел. Естественно, что файлы будут защищены только при хранении в защищенном разделе — при копировании на другой носитель они будут расшифрованы.

В случае, если при загрузке компьютера, BitLocker обнаружит возможные угрозы безопасности (ошибки диска, изменения BIOS, изменения файлов загрузки) раздел будет заблокирован, и для его разблокирования потребуется пароль восстановления Не забудьте создать этот пароль при первом запуске BitLocker.

Конечно, шифрование BitLocker можно отключить в любое время временно или постоянно, расшифровав диск.

Что такое модуль ТРМ?

TPM (Trusted Platform Module) — микросхема, предназначенная для реализации основных функций, связанных с обеспечением безопасности, главным образом с использованием ключей шифрования. Модуль ТРМ, как правило, устанавливается на материнской плате настольного или мобильного компьютера и связан с остальными компонентами системной шиной.

Компьютеры, оборудованные модулем ТРМ, могут создавать криптографические ключи и зашифровывать их таким образом, что они могут быть расшифрованы только с помощью ТРМ. Данный процесс, часто называемый “сокрытием” ключа (“wrapping” key) или “привязкой” ключа (“binding” key), помогает защитить ключ от раскрытия. В каждом модуле TPM есть главный скрытый ключ, называемый ключом корневого хранилища (Storage Root Key, SRK), который хранится в самом модуле TPM. Закрытая часть ключа, созданная в TPM, никогда не станет доступна любому другому компоненту системы, программному обеспечению, процессу или пользователю.

Кроме того, имеется возможность создавать ключи не только зашифрованные, но и привязанные к определенной системной конфигурации. Такой тип ключа может быть расшифрован только на компьютере с соответствующей конфигурацией. Таким образом, в сочетании с BitLocker, пользователь может гарантировать защищенность хранимых данных.

При этом, поскольку для работы ТРМ используется встроенное программное обеспечение и логические схемы, его работа не зависит от операционной системы, что обеспечивает защиту от возможных уязвимостей ОС.

Подготовка к установке BitLocker

Для активации функции шифрования BitLocker, необходимо перед установкой системы разметить жесткий диск специальным образом, а именно:

1. Создать новый первичный раздел емкостью 1,5 ГБ.

2. Сделать этот раздел активным.

3. Создать другой первичный раздел на оставшемся месте на жестком диске.

4. Отформатировать оба раздела, используя NTFS.

5. На больший из разделов установить Windows Vista.

Для выполнения данных шагов последовательно необходимо:

1. Загрузить систему, используя установочный DVD-диск Windows Vista.

2. На экране установки выбрать язык и нажать System Recovery Options.

3. В окне System Recovery Options убедиться, что флажок для отметки операционной системы не выбран. Для этого выбрать пустую область в списке операционных систем и нажать “Next”.

4. Запустить командную строку и использовать утилиту diskpart для создания раздела.

5. В командной строке ввести diskpart, выбрать disk0 (select disk0) и ввести команду clean для удаления существующих разделов на диске.

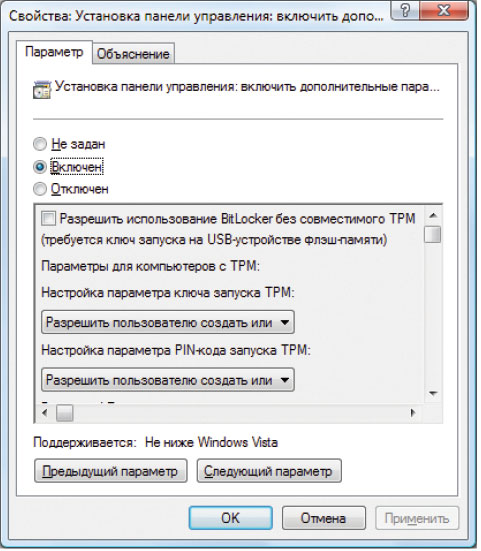

Рисунок 2 Установить дополнительные параметры запуска BitLocker |

a. create partition primary size=1500. Создаем первый раздел на диске и назначаем его первичным;

b. assign letter=D. Присваиваем данному разделу букву D;

c. active. Делаем данный раздел активным;

d. create partition primary

e. assign letter=C. Назначаем данному разделу букву C;

f. list volume. Проверяем все разделы на диске.

7. Exit для выхода из утилиты diskpart

8. format c: /y /q /fs:NTFS

9. format d: /y /q /fs:NTFS

10. В окне System Recovery Options нажать Alt+F4 для возврата в главное окно программы установки

11. Установить Windows Vista в больший из разделов.

Установка BitLocker

После окончания процесса инсталляции Windows Vista для установки BitLocker на компьютер, оборудованный ТРМ с версией 1.2 и выше, необходимо выполнить некоторые дополнительные действия:

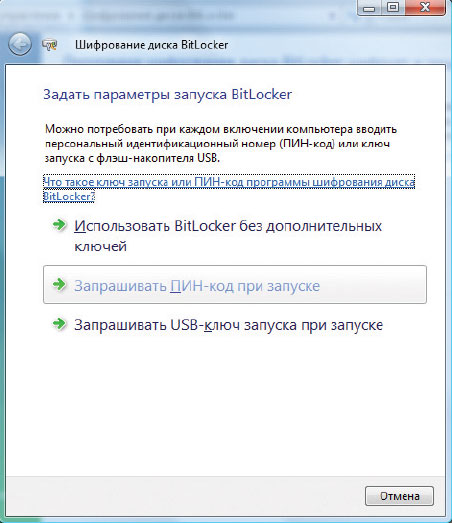

Рисунок 3 Шифрование диска |

2. В Group Policy Object Editor указать Local Computer Policy-Administrative Templates-Windows Components-BitLocker Drive Encryption (см. рисунок 1).

3. Дважды щелкнуть на Control Panel Setup: Enable Advanced Startup Options.

4. Выбрать режим Enabled (см. рисунок 2).

5. Закрыть Group Policy Object Editor.

6. Чтобы изменения в групповой политике вступили в силу, нужно нажать Start и ввести gpupdate.exe /force в строке Start Search. (см. экран 3).

Рисунок 4 Задать параметры запуска BitLocker |

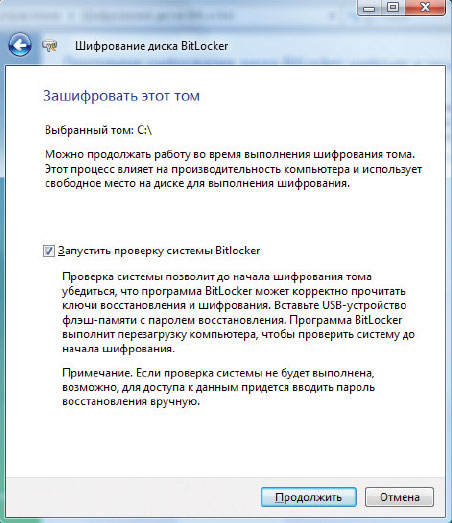

После этого появится окно, изображенное на рисунке 4.

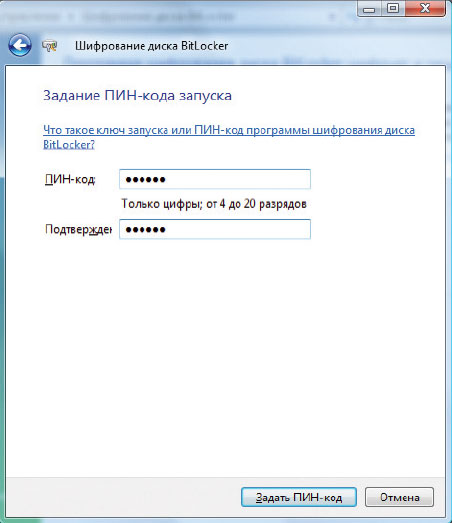

В случае, если требуется использовать BitLocker и ТРМ с использованием PIN-кода, выберите “Запрашивать PIN-код при запуске”. После этого потребуется задать PIN-код. (рисунок 5). Длина PIN-кода от 4 до 20 разрядов. Для задания PIN-кода можно использовать только цифры.

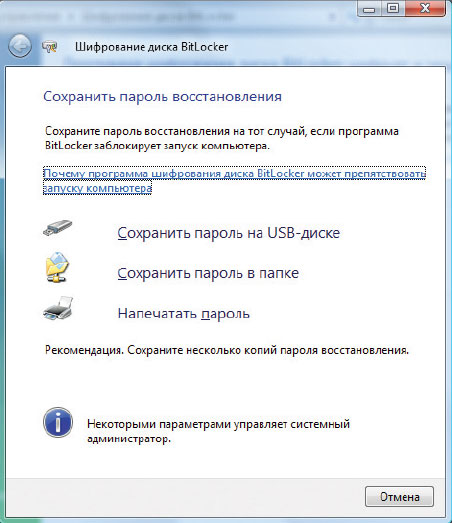

После задания PIN-кода вам потребуется создать резервный пароль восстановления, как показано на рисунке 6.

Рисунок 5 Задание PIN-кода запуска |

До начала шифрования необходимо убедиться, что BitLocker сможет корректно прочесть ключи восстановления и шифрования. Для этого необходимо вставить USB-устройство с паролем восстановления и выполнить перезагрузку компьютера.

Рисунок 6 Сохранить пароль восстановления |

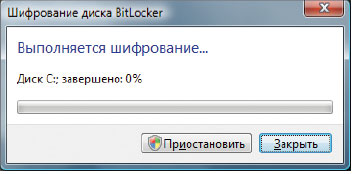

Если проверка прошла нормально, появится строка состояния Encryption in Progress. После окончания этой процедуры диск будет зашифрован.

Восстановление доступа к зашифрованным данным

Восстановление доступа к зашифрованным данным может потребоваться в следующих случаях:

Рисунок 7 Шифрование диска BitLocker |

• загрузочная запись модифицирована, соответственно, ТРМ не разрешает продолжить загрузку; отсутствует доступ к шифрованным данным;

• содержимое ТРМ стерто, и компьютер выключен.

Последовательность восстановления доступа к данным, зашифрованным с помощью BitLocker Drive Encryption, выглядит следующим образом.

1. Включить компьютер.

2. Если система заблокирована, появится окно BitLocker Drive Encryption Recovery Console. Пользователю будет предложено вставить USB-диск, содержащий пароль восстановления.

Рисунок 8 Процесс шифрования |

4. Если USB-диска с паролем восстановления нет, следует нажать Enter. Система предложит ввести пароль восстановления вручную.

5. Если вы знаете пароль восстановления, нужно ввести его вручную и нажать Enter.

6. Если вы не знаете пароля восстановления, следует нажать Enter дважды и выключить компьютер.

7. Если пароль восстановления сохранен в файле, который находится в папке на другом компьютере или на сменном носителе, можно использовать другой компьютер для прочтения файла, содержащего пароль.

8. Для того чтобы узнать имя файла, содержащего пароль, следует записать идентификатор пароля, который будет выведен на монитор заблокированного компьютера. Этот идентификатор и будет именем файла, содержащего ключ восстановления.

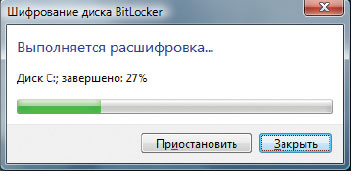

Выключение BitLocker

Данная процедура одинакова как для компьютеров, оборудованных ТРМ, так и для компьютеров без него. Выключить BitLocker можно временно или постоянно, расшифровав весь диск. Отключение BitLocker позволяет заменить ТРМ или провести обновление операционной системы. Если же администратор решит расшифровать весь диск, то для повторного шифрования необходимо будет сгенерировать новые ключи и повторить процесс шифрования целиком.

Для выключения BitLocker нужно выполнить следующие действия.

1. Выбрать в меню Start - Control Panel — Security - BitLocker Drive Encryption.

2. На странице BitLocker Drive Encryption найти том, на котором требуется отключить BitLocker Drive Encryption, и выбрать Turn Off BitLocker Drive Encryption.

3. В диалоговом окне What level of decryption do you want выбрать Disable BitLocker Drive Encryption или Decrypt the volume.

По окончании этой процедуры будет либо отключена функция BitLocker Drive Encryption, либо расшифрован весь том.

Процесс расшифровки диска |

Использование BitLocker

Применение BitLocker порождает много вопросов, начиная от стандартных полицейских, вроде “а если эту процедуру возьмут на вооружение преступники, ведь тогда будет невозможно прочесть содержимое их жестких дисков?” и заканчивая более серьезными, по хранению ключей шифрования.

Хранение ключей с использованием ТРМ. Если с хранением ключей шифрования посредством ТРМ и PIN-кода ситуация ясна (фактически реализована двухфакторная аутентификация), то в случае хранения ключей в ТРМ без PIN-кода возникает вопрос. Система в процессе загрузки ничего не спрашивает, т. е. в случае попадания компьютера в руки злоумышленника он сможет воспользоваться им практически так же, как если бы он вообще не был зашифрован. Единственное, от чего при таком варианте хранения ключей защищает шифрование, так это от несанкционированного прочтения данных в случае сдачи в ремонт жесткого диска (без самого компьютера) и от компроментации информации в случае кражи жесткого диска (без самого компьютера). Понятно, что безопасным такой режим назвать достаточно сложно.

Хранение ключей на USB-диске. В данном случае используется USB-диск, отчуждаемый от владельца, а поскольку он нужен лишь на момент старта системы, то на пользователя накладывается еще больше обязанностей по хранению самого устройства. В случае, если пользователь в ходе описанной выше процедуры сохранил предложенный пароль на USB-диск, то на диске хранится два файла. Один скрытый, с расширением BEK, а второй — текстовый файл.

Увы, большинство пользователей не думают о том, что данный текстовый файл необходимо просто удалить с USB-диска, предварительно его распечатав. Если этого не сделать, то, возможен сценарий, при котором пользователь оставляет USB-диск в компьютере и в какой-то момент покидает свое рабочее место. Пароль восстановления в текстовом файле становится доступен посторонним.

Учитывая описанные практические аспекты, наиболее приемлемым с точки зрения защищенности вариантом использования BitLocker является его применение на компьютерах, оборудованных микросхемой ТРМ версии не ниже 1.2 в сочетании с PIN-кодом.

С автором этой статьи, Владимиром Безмалым, руководителем программы подготовки администраторов информационной безопасности “Академии БМС-Консалтинг”, можно связаться по адресу: Vladimir_Bezmaly@ec.bms-consulting.com