В 60-х годах прошлого века, когда компьютеры были большими, а администраторы походили на шаманов, термин “хакер” был крайне уважительным.

|

Взломы ради развлечения

Несмотря на то что уже в 1965 г. в США насчитывалось до 20 тыс. больших компьютеров производства IBM, хакеров, в негативном смысле этого слова, не было. Они появились в начале 80-х, когда “персоналки” стали массовыми и доступными молодым людям в возрасте 15–25 лет, однако тогда финансовый результат противозаконной деятельности находился у хакеров на втором месте после собственно интереса к самому процессу взлома. В заметном количестве проникновения в государственные компьютерные сети начали фиксировать ровно 20 лет назад. К примеру, в 1986-м европейские хакеры, заранее предупредив специалистов NASA, проникли во внутреннюю компьютерную сеть Агентства и “взялись” подкорректировать орбиту новейшего ретрансляционного спутника стоимостью в несколько миллионов долларов, доведя программистов NASA до предынфарктного состояния. Спутник как-то удалось вырвать из рук несостоявшихся астронавтов, а европейские каналы связи NASA после этого были наглухо “замурованы”. Хакеров так и не поймали, их реальные имена до сих пор неизвестны.

Через год не осталась без внимания “взломщиков” рекламная кампания проекта “Шаттл”: открытый доступ к серверу NASA с общедоступной информацией не устроил американского хакера Рикки Уитмана, который, посчитав представленные данные недостаточно полными, взломал защиту одной из вспомогательных сетей и “пролез” во всю систему. Позднее судом было признано, что Рикки получил права доступа, по совокупности превышающие права “...115 пользователей НАСА, зарегистрированных в 68 пунктах космической связи...”

Дальше взломы множились на глазах. К примеру, в том же 1987-м Матиас Шпеер смог взломать узлы военной сети MilNet, суперкомпьютер военной базы в Алабаме, хранящий сведения о боеготовности стратегических ракет с ядерными боеголовками, информационную сеть ЦРУ и т. д. Причем он был арестован спецслужбами тогдашней ФРГ только по чистой случайности.

К началу 90-х годов реальную угрозу со стороны преступников “новой волны” более всех осознавали правоохранительные органы в США и Европе. Однако 15 января 1990 г. им был преподнесен еще один урок. Для крупной телефонной компании AТ&T этот день стал сбывшимся кошмаром — одновременно “рухнула” вся система междугородних телефонных переговоров, более 60 тыс. абонентов остались без связи, была парализована деятельность многих сотен компаний.

Авария, получившая впоследствии название “Крах”, началась днем в понедельник и вызвала эффект домино — АТС стали отключаться по цепочке при отсутствии видимых причин (никаких природных катаклизмов не наблюдалось). В итоге одна половина АТС “свихнулась”, а другая оказалась заблокированной вследствие перегрузки от резко возросшего трафика. Проблему выправили только через 9 ч. Официально причиной, вызвавшей аварию, была объявлена ошибка в ПО, ведь признаться широкой общественности в том, что программное обеспечение телефонной сети взломали и обрушили хакеры, было совершенно невозможно — авария и так явилась сильным ударом по престижу AT&T, до тех пор широко рекламировавшей высокую надежность своих коммуникаций. Не привлекая лишнего внимания, правоохранительные органы и службы безопасности AТ&T начали расследование причин произошедшего, что вылилось в мае того же года в масштабную облаву на хакеров под названием “Солнечный дьявол”. В это же время становится известным Кэвин Поулсен: благодаря осуществленному им взлому телефонной сети Лос-Анджелеса, он стал 102-м позвонившим на радио и выиграл Porsche 944. Правда, покатался на машине он недолго — хакера арестовали и посадили в тюрьму на три года.

Смутное время

Тотальная компьютеризация крупных компаний и ведомств при незначительном внимании к безопасности их компьютерных систем позволила хакерам совершенствовать свое мастерство. В 1994 г. эксперты министерства обороны США констатировали неприятный факт: появился класс так называемых информационных убийц, которые предпринимали попытки проникнуть в компьютеры военного и гражданского назначения с целью получить доступ к сотням хотя и несекретных, но весьма ответственных систем. Активность хакеров настолько возросла, что каждый день пять или шесть компьютерных систем МО фактически контролировались ими, а не сотрудниками министерства.

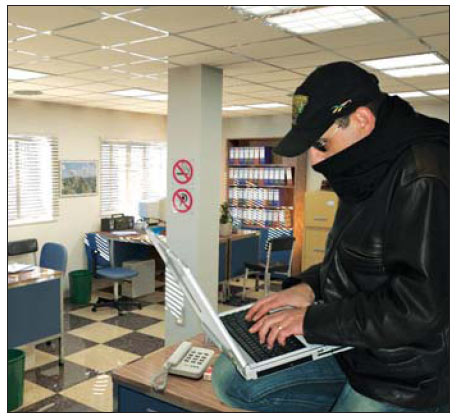

Однако интересовали их не только секреты. Именно в середине 90-х стали образовываться специализированные компьютерные банды. Действовали они почти всегда группами, иногда по 10–15 человек, имели жесткую иерархию и задачи у них были вполне конкретные: блокировка и развал работы компьютерных сетей разных “неугодных” компаний, обрушение сайтов, кража денег с банковских счетов. Именно тогда сформировалось четкое разделение в хакерском стане. Black hat — плохой, “черный” хакер, который взламывает программы и иные системы с целью кражи информации, запускает DDoS-атаки и крадет номера кредитных карт. White hat (“белый” хакер, наиболее близок к оригинальному значению термина “хакер”) — много знающий программист и эксперт по безопасности, использующий свои таланты для повышения безопасности компьютерных систем и поимки преступников. Где-то между ними находятся серые хакеры (grey hat), которые занимаются всем понемногу.

В 1994 году происходит “событие века”, многие тайны которого неизвестны до сих пор. Владимир Левин, русский компьютерный эксперт, взломал сеть Citibank’а и украл 10 млн. долл. Его арестовал Интерпол в Великобритании в 1995-м, он был приговорен к трем годам лишения свободы и штрафу в 240 тыс. долл.; споры о том, являлся ли он основным фигурантом преступления или был подставной фигурой, не стихают до сих пор. Однако заговорили о “русской опасности” — директор ФБР Луис Фри заявил, что в месяц русские хакеры (компьютерные взломщики) устраивают до 1000 налетов только на американские базы данных. Он же потребовал создания международной корпорации для борьбы с этим злом.

Буйные 90-е стали истинным раем для начинающих хакеров. Иногда им был не чужд и юмор. К примеру, они отлично пошутили с Департаментом полиции Нью-Йорка в апреле 1995-го — проникнув ночью в полицейскую систему голосовой почты, хакеры изменили текст приветствия, которое воспроизводилось всем звонившим. Новое сообщение гласило, что “...офицеры слишком заняты поеданием пончиков с кофе, чтобы отвечать на телефонные звонки...”

Интересы хакеров становятся разнообразными. Так, в 1998-м по свежим следам ядерных испытаний госслужба Пакистана, а вслед за ней и индийский Nuclear Center подвергаются успешной атаке хакеров — взломщики уносят ценные документы о национальных программах в области обогащения урана. А через несколько дней после этого хакеры из группы Milw0rm добрались до турецкого ядерного исследовательского центра и опять наложили руку на переписку рабочих групп по проектам, а также некоторые зашифрованные материалы. Заодно им удалось добраться до серверов с аналогичным наполнением в Иране и Израиле.

Не чужды хакерам и патриотические идеи. К примеру, в 1996 г. в Германии группа, назвавшаяся “Организацией спасения Европы”, за четыре месяца уничтожила более 50 сайтов, на которых содержалась информация, имевшая хоть какое-то касательство к теме фашизма.

В 90-х хакеры участвовали и в войнах. Пока военные самолеты НАТО продолжали бомбить Югославию в 1999 г., хакеры из Белграда нанесли ответный удар в киберпространстве. Обычные средства хакеров — команды ping, “мусорная” электронная почта и инфицированные сообщения электронной почты — были направлены на то, чтобы испортить информацию на общедоступных Web-узлах НАТО. Как оказалось, вполне успешно.

Хакеры сегодня

В настоящее время Всемирная паутина превратилась в арену боевых действий, причем Интернет не признаёт государственных границ. На всём глобальном поле виртуального боя есть только две сражающиеся стороны — власть и радикальная, внесистемная оппозиция. В Интернете разыгрываются поистине батальные сцены, включая “заброску десанта”, “разведку” и, главное, хакерскую атаку. Все поле битвы можно разделить на два больших сражения: первое — это различные финансовые взломы и кража личных данных, а второе — соревнования “боевых хакеров” с целью поразить объекты инфраструктуры противника.

Больше всего хакеров сейчас интересуются, конечно, деньгами. К примеру, в 2001 г. был осужден Василий Горшков из Челябинска, в 20 пунктах обвинения перечислялись всевозможные компьютерные преступления и аферы, совершенные им против сети Speakeasy в Сиэтле, банка Nara в Лос-Анджелесе, Центрального национального банка Вако в Техасе и онлайновой платежной компании PayPal. А в 2004-м Матеас Калин, румынский хакер, был арестован вместе с пятью гражданами США по обвинению в краже более 10 млн. долл.

2005 г. был признан худшим в плане компьютерной безопасности. Согласно только официальной статистике, в США было зарегистрировано 130 успешных попыток взлома, что стало потенциальной угрозой распространения личных данных 55 млн. американцев. Российские кибермошенники в этот год также отличились: у нас на “черном” рынке дважды появлялись базы данных Центробанка о финансовых проводках, а также база данных о доходах 9,3 млн. москвичей. Как считают эксперты министерства финансов США, с 1998 г. количество краж персональной информации ежегодно возрастает в два раза, а в 2005-м личную информацию граждан воровали практически каждый день.

Еще в начале прошлого года аналитики отметили изменение вектора сетевых атак. По словам Александра Гостева, ведущего аналитика “Лаборатории Касперского”, “главное внимание было перенесено с рядовых пользователей на крупные организации и банки. Злоумышленники все чаще выбирают тактику “лучше взломать один компьютер и украсть данные миллионов пользователей, чем взломать миллион одиночных систем”. Основной интерес для хакеров представляют именно базы данных с номерами кредитных карт”. Для индивидуальных пользователей сейчас высока вероятность стать жертвой множества “троянцев-шпионов”. Поэтому помимо традиционных рекомендаций по использованию антивирусных программ, файерволов и установки патчей для ОС эксперты “Лаборатории Касперского” советуют предпринять еще два действия: не вводить свои конфиденциальные данные на сомнительных сайтах и почаще менять используемые пароли.

Вместе с тем генеральные штабы практически всех технологически развитых стран имеют в своем активе директивы с перечнем мероприятий по стратегии ведения кибервойны. Развитые страны располагают достаточным научным и производственным потенциалом для адекватных ответов на атаки через Сеть, вывод из строя компьютеров с помощью мощных электромагнитных импульсов, рассылку компьютерных вирусов или разрушающих программ (“троянских коней”, к примеру). Готовят и специальные диверсионно-разведывательные группы, которые, отправляясь на задание в киберпространство, получают инструктаж: “Ваша основная цель — разрушить системы управления противника”.

Сегодня хакерство — это уже не интересное развлечение, а вполне системная работа квалифицированных программистов. Часто — незаконная. В основном — по взлому защищенных сетей, получению финансово значимой информации, осторожному копированию результатов дорогостоящей работы. Чем больше развиваются глобальные компьютерные системы, тем больше становится угроз, которые приходят “из внешнего мира”. Как и с компьютерными вирусами, это, по сути, вечное противостояние квалифицированных программистов по способам и мерам грамотной защиты информации, разграничения доступа. Часть из них работает в правовой плоскости, а часть — преступает закон.